Mới đây một lỗ hổng bảo mật nghiêm trọng đã được phát hiện trong PHP với điểm CVSS 9,1 có thể khiến các trang web và ứng dụng dễ bị tấn công SQL Injection. Lỗ hổng này, được định danh là CVE-2022-31631, có thể bị tin tặc khai thác để thực hiện tấn công SQL Injection. Với mức độ nghiêm trọng đạt điểm CVSS 9.1, lỗ hổng này có thể gây ảnh hưởng lớn đến các hệ thống sử dụng PHP, đặc biệt là những ứng dụng web dựa trên cơ sở dữ liệu.

Lỗ hổng CVE-2022-31631 chủ yếu ảnh hưởng đến các phiên bản PHP sau đây:

-

PHP 8.0.x trước phiên bản 8.0.27

-

PHP 8.1.x trước phiên bản 8.1.15

-

PHP 8.2.x trước phiên bản 8.2.2

Nguyên nhân chính của lỗ hổng này xuất phát từ lỗi tràn số nguyên trong hàm PDO::quote(), một hàm quan trọng trong việc xử lý truy vấn cơ sở dữ liệu SQLite. Khi một chuỗi có độ dài quá lớn được truyền vào PDO::quote(), dữ liệu đầu vào có thể không được xử lý đúng cách. Điều này tạo cơ hội cho kẻ tấn công chèn mã độc vào truy vấn SQL, dẫn đến SQL Injection và có thể làm rò rỉ hoặc thay đổi dữ liệu trong cơ sở dữ liệu.

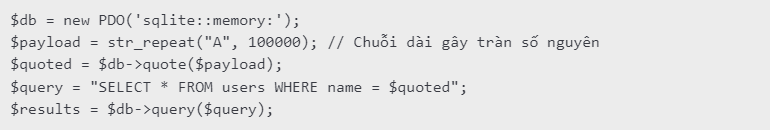

Cách thức tấn công

Kẻ tấn công có thể lợi dụng lỗ hổng này bằng cách gửi một chuỗi đầu vào cực dài vào hàm PDO::quote(), khiến giá trị trả về bị xử lý sai. Ví dụ:

Nếu ứng dụng không kiểm tra kỹ đầu vào, câu lệnh SQL có thể bị thao túng, dẫn đến rò rỉ dữ liệu hoặc thay đổi nội dung trong cơ sở dữ liệu.

Mức độ nguy hiểm

Với điểm CVSS 9.1, lỗ hổng này được đánh giá là rất nguy hiểm. Nếu bị khai thác, kẻ tấn công có thể:

-

Chèn và thực thi các truy vấn SQL độc hại

-

Đọc, chỉnh sửa hoặc xóa dữ liệu từ cơ sở dữ liệu

-

Chiếm quyền điều khiển hệ thống hoặc truy cập vào các thông tin nhạy cảm

-

Gây gián đoạn hoạt động của các ứng dụng web

Giải pháp và khuyến nghị

Để bảo vệ hệ thống khỏi lỗ hổng CVE-2022-31631, cần thực hiện các biện pháp sau:

-

Cập nhật PHP lên phiên bản mới nhất: PHP 8.0.27, 8.1.15 và 8.2.2 đã được vá lỗi.

-

Sử dụng Prepared Statements thay vì các câu lệnh SQL thuần túy để xử lý đầu vào.

-

Kiểm tra mã nguồn để đảm bảo không sử dụng

PDO::quote()với dữ liệu chưa được kiểm tra. -

Giám sát hệ thống để phát hiện các truy vấn SQL bất thường.

Lỗ hổng CVE-2022-31631 trong PHP là một mối đe dọa mới, ảnh hưởng nghiêm trọng đối với các hệ thống web, đặc biệt là những ứng dụng sử dụng SQLite. Do đó, các nhà phát triển và quản trị viên cần nhanh chóng cập nhật phiên bản PHP mới nhất và thực hiện các biện pháp bảo vệ cần thiết để giảm thiểu rủi ro. Việc chủ động bảo mật không chỉ giúp bảo vệ dữ liệu mà còn đảm bảo tính ổn định và an toàn cho hệ thống.